Existen varias razones por las que una aplicación de autenticación nos puede ser de utilidad, a veces tenemos que memorizar cada una de las contraseñas que manejamos y si la olvidamos sabemos de todo el proceso que lleva el solicitar una nueva: recordar el correo de recuperación o las preguntas secretas que alguna vez guardamos cuando dimos de alta el servicio, decirle al sistema que no somos un robot y demás protocolos acostumbrados; pues bien, para evitar ese tipo de situaciones es de utilidad contar con un administrador que nos guarde contraseñas y generar al mismo tiempo tokens que nos hagan la vida más sencilla pero sin poner en riesgo la seguridad de nuestra información, y para ello el doble factor de autenticación es lo más idóneo.

La doble autenticación protege a nuestras contraseñas de que pueda ser robada u obtenida por otros medios como la fuerza bruta o softwares espías, por ello este protocolo de seguridad nos puede brindar toda la tranquilidad de que únicamente nosotros tengamos el acceso solicitado.

Actualmente muchos de los servicios disponibles como las cuentas de correo electrónico, las redes sociales, servicios de nube y mensajería instantánea tienen en su perfil la configuración necesaria para activar la doble autenticación y puede llegar ser poco práctico al momento de querer administrar cada cuenta por separado; por ello te recomendamos algunas apps que nos pueden ayudar a encriptar, guardar y crear los tokens de cada uno de nuestros servicios:

Microsoft Authenticator

Características: Toda la información se encuentra encriptada en la nube por si se necesita cambiar de dispositivo o se llega a perder.

- Los tokens se actualizan automáticamente en todos los dispositivos por si se está usando un teléfono inteligente o una tablet.

- Se cuenta con la ventaja de generar token con o sin conexión de datos.

- Costo: Gratuito

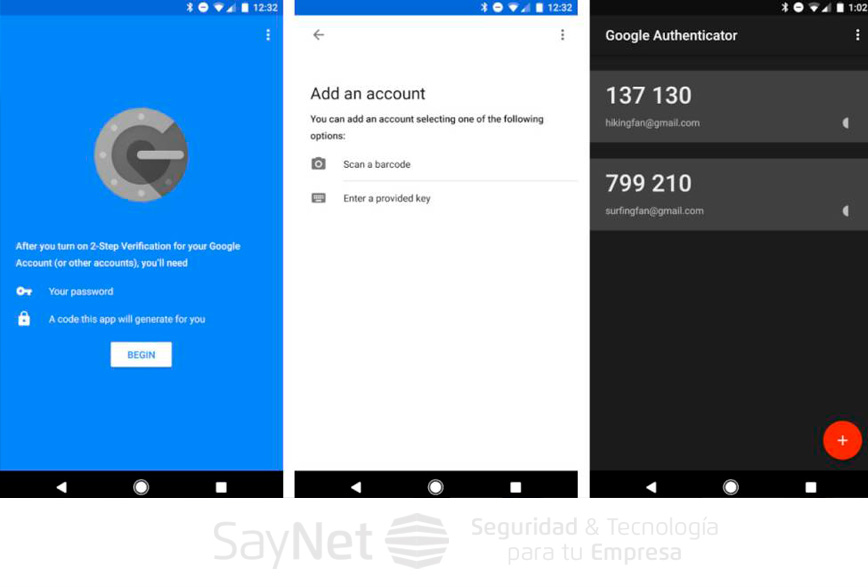

Google Authenticator

Características: Tiene la facilidad de configurarse por medio de un código QR de forma automática e igualmente es de ayuda para transferir cuentas de un dispositivo a otro.

- Es compatible con muchos proveedores de servicios y también permite generar códigos de verificación sin conexión de datos.

- Costo: Gratuito

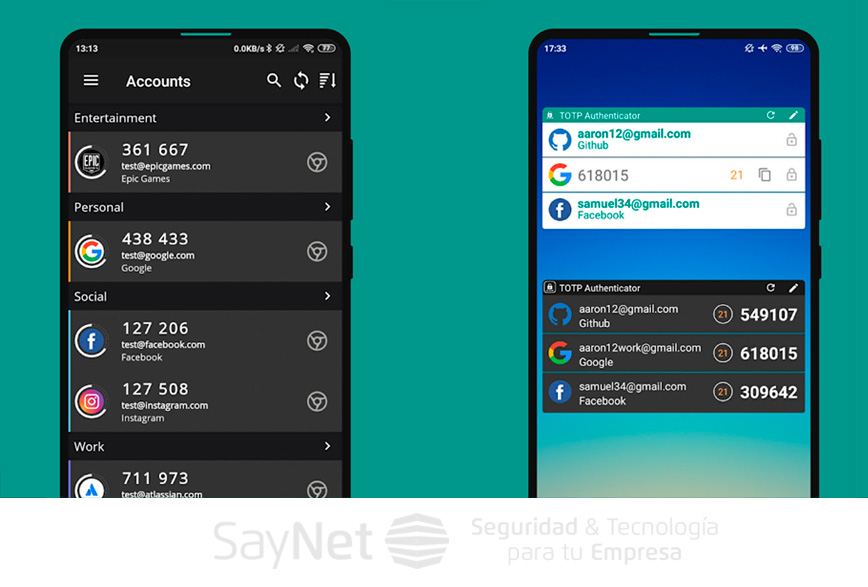

TOTP Authenticator

Características: Esta app es muy amigable con la experiencia de usuario ya que su navegación es por medio de pestañas para facilitar la búsqueda y administración de cuentas.

- Cuenta con soporte para importar y exportar tokens entre dispositivos Android y IOS, además de generar el código de verificación sin conexión de datos, también se pueden realizar respaldos.

- Costo: Gratuito.

2FAS Authenticator

Características: Algo que lo hace diferente a las otras apps es que se puede generar un respaldo de la información directo en Google Drive, también cuenta con opciones para autenticarse con clave secreta manual o código QR.

- En adicional se pueden exportar archivos aún estando sin conexión de datos.

- Costo: Gratuito

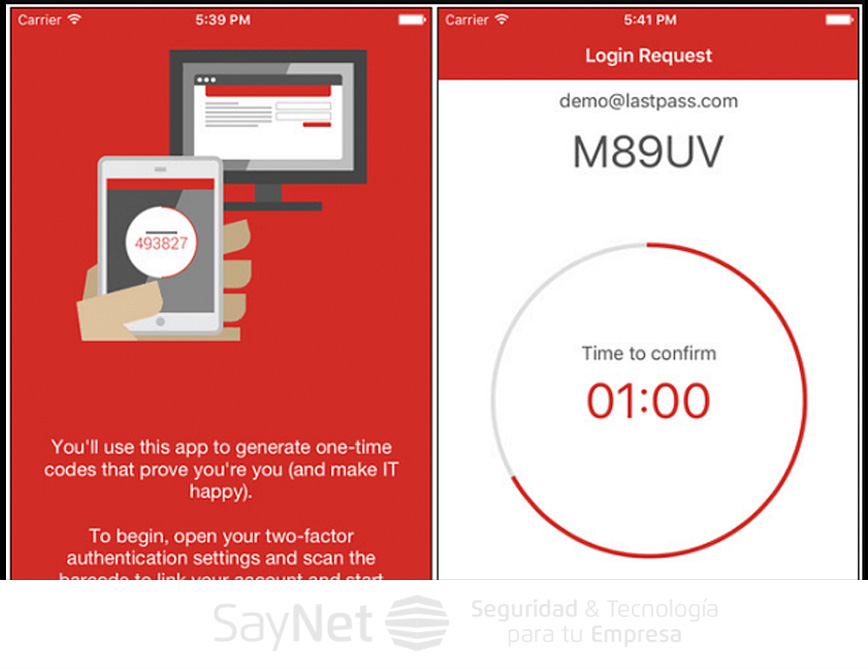

LastPass Authenticator

Características: Puedes agregar varias cuentas además de marcar como “confiable” a un dispositivo que uses frecuentemente para que tu aplicación lo mantenga protegido y haga más ágil la solicitud de nuevos tokens.

- Otro plus es que detecta si tu contraseña está comprometida por lo que no te permitirá el acceso hasta que se realice la autenticación de dos factores

- El respaldo de seguridad para restaurar los tokens en nuevos dispositivos va cifrada.

- Costo: Gratuito