Los hackers pueden ayudarse de los engaños para lograr con éxito un ciberataque o una estafa y cada vez es más recurrente que en redes sociales o aplicaciones se den la estafas románticas.

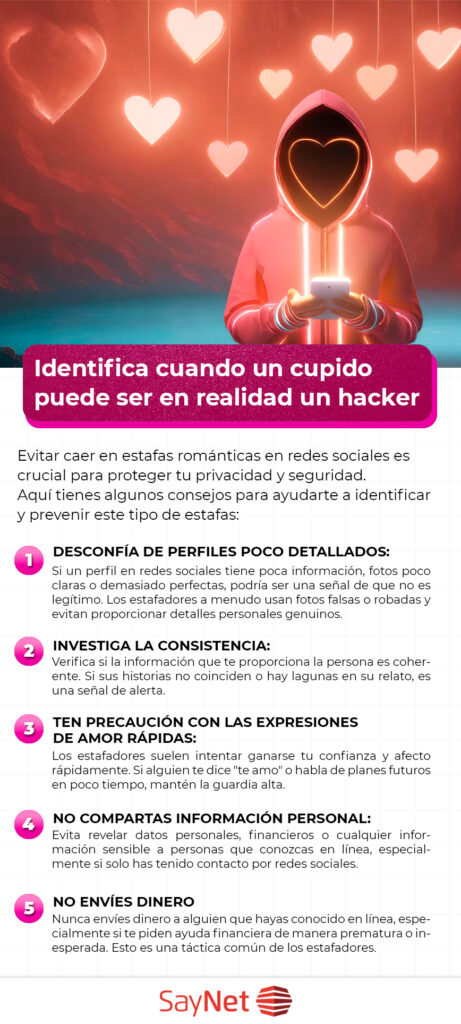

Una estafa romántica debe considerarse como una modalidad más de los ciberdelincuentes y se caracteriza no solamente por crear un perfil falso en redes sociales sino que además tienen la destreza de saber cómo ganarse la confianza de la víctima.

La persona estafada usualmente se le plantean situaciones donde es complicado negarse a la supuesta ayuda económica ante una emergencia o imprevisto puesto cree que se encuentra en una relación seria.

Las técnicas de engaño pueden ir cambiando con el tiempo y presentarse en distintas modalidades como chantajes y extorsiones para no divulgar material comprometedor para la víctima.

Aunque podría parecer que este tipo de engaños son fáciles de identificar, estos delincuentes pueden investigar a otros cibernautas por medio de lo que publican en redes como Facebook o Instagram principalmente, adaptar su discurso y forma de desenvolverse para que pareciera que su personaje se adapta mágicamente a lo que la otra persona estaba deseando encontrar.

Recomendaciones para detectar y evitar las estafas de romance

- Si te envían fotos explícitas casi enseguida de que han comenzado a conocerse y te pide que le envíes imágenes similares lo más usual es que se trata de una posible extorsión para no divulgar ese material a tus contactos.

- Verifica la información de la persona con quien estás en comunicación, datos reales del lugar donde trabaja, detalles de sus amistades o familiares.

- No compartas el número de tu celular, domicilio o correo electrónico hasta no saber que la persona es real.

- Toma en cuenta que aunque mandes imágenes temporales pueden hacerles copias desde otro smartphone.

- Para no ser rastreados pueden solicitar que el dinero les sea enviado como tarjeta de regalo.

¿En qué es diferente al vishing?

A diferencia de las estafas anteriormente descritas, en el vishing el engaño parte de que el cibercriminal se hace pasar por una persona o institución que el usuario ya conoce y que usará esto como herramientas para obtener información personal o confidencial, ya sea porque confían en esta persona o por medio de amenazas y explotar el sentido de urgencia o miedo del usuario.

Fuente:

Poole E. (2022). Qué son las estafas románticas y cómo evitarlas. Avast. https://www.avast.com/es-es/c-romance-scams