El uso de los Endpoint ahora en el trabajo desde casa te da mayor visibilidad, control y respuesta rápida, dicen los administradores de TI.

Con el trabajo en línea, la identificación y seguridad de los terminales remotos es la preocupación número uno de los lideres de TI, señala un estudio realizado por “Tanium”., quien es un proveedor de seguridad y administración de terminales.

El cambio digital que surge después de la pandemia sin duda cambia por completo el panorama de como una organización utiliza ahora la tecnología, los procesos y las personas para cambiar fundamentalmente el rendimiento empresarial y satisfacer las necesidades de los clientes.

Ahora, más que nunca, dice la empresa, el CIO es quien lidera las iniciativas de transformación, en contraste con los días en que se pedía a los departamentos de TI que restablecieran los servicios fracturados.

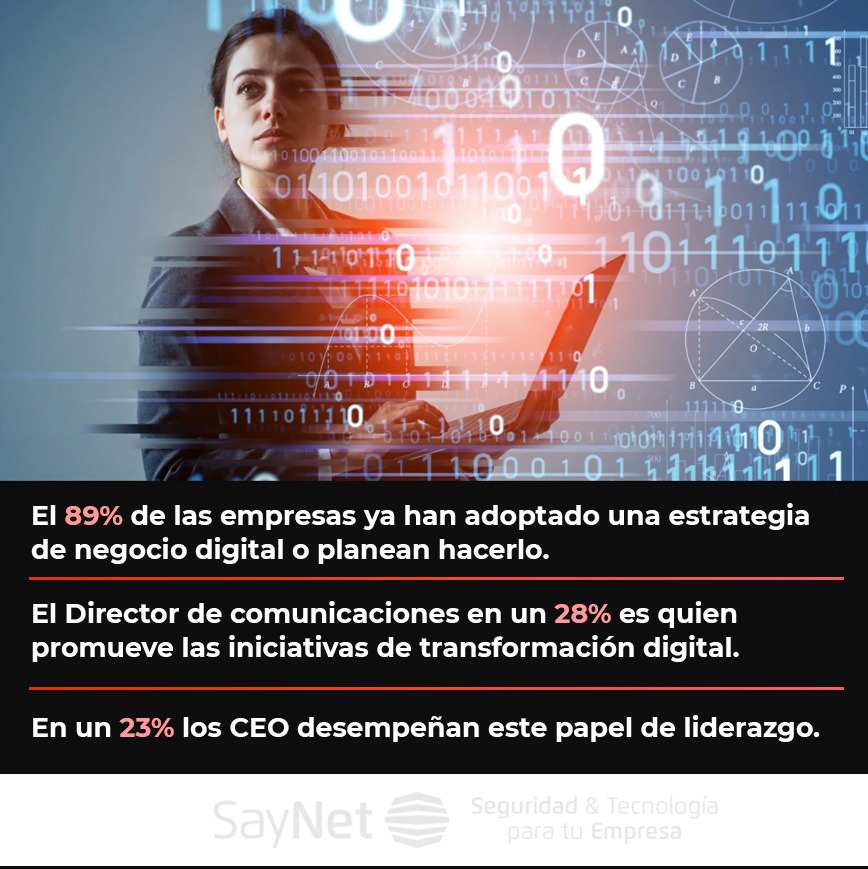

Según información que nos da a conocer “ Tanium” indica que, para observar este replanteamiento, basta con revisar algunas estadísticas que señalan que 89 % de las empresas ya han adoptado una estrategia de negocio digital o planean hacerlo, y que el CIO es quien con mayor frecuencia promueve estas iniciativas de transformación digital (28 %), aunque los CEO también desempeñan cada vez más un papel de liderazgo (23 %).

El cambio no es fácil ya que es rudo y complejo , y si a esto le agregamos el dia a dia y el trabajo remoto, se observará una constante aceleración de la complejidad de los puntos finales en todos los sentidos, sobre todo en la seguridad. Esto bajo un contexto en el que el 50 % de las empresas señalan que mejorar la experiencia y satisfacción del cliente fueron los principales motores para iniciar una transformación digital.

Sin embargo, a pesar de esa preocupación revelada en un estudio reciente del proveedor, y en medio de los desafíos de la nueva realidad, las organizaciones continúan adoptando un enfoque heredado de “una solución por problema”, cuando 5G, la nube y la IoT están trayendo una explosión de 75 billones de dispositivos conectados durante los próximos cuatro años, según estimaciones de Statista Research.

Tanium observa que la complejidad de TI está en su punto más alto, y los silos de datos y organizacionales todavía prevalecen en la mayoría de las empresas. El 55 % de las organizaciones utilizan más de 20 herramientas en TI, cuando esta expansión de herramientas significa falta de visibilidad, control, datos completos y capacidad de informes.

En este sentido, el proveedor indica que, para nueve de cada 10 lideres de TI, los silos de datos crean desafíos comerciales que detienen las iniciativas de transformación digital, las cuales incluyen la modernización de sistemas heredados, la migración de aplicaciones a la nube y la automatización de los procesos comerciales. Estos silos, estos datos desconectados y la visibilidad limitada, declara Tanium, impiden que los lideres tomen decisiones de manera rápida y acertada.

Para mejorar la situación, comenta el proveedor, es recomendable utilizar herramientas que proporcionen visibilidad y control instantáneos sobre los puntos finales, los famosos end point , los cuales te pueden ofrecer protección , así como dar visibilidad de lo que están haciendo los usuarios cuando están trabajando desde casa o desde donde estén remotamente.