En la era digital en la que vivimos, el malware se ha convertido en una amenaza omnipresente que afecta tanto a nivel personal como a organizaciones enteras. Además, con la evolución de la Inteligencia Artificial (IA), los ataques cibernéticos se han vuelto aún más sofisticados y peligrosos. En este artículo, exploraremos qué es el malware, cómo puede atacarnos y las consecuencias que puede tener tanto a nivel doméstico como para una organización.

¿Qué es el malware?

El malware es un término genérico que engloba una amplia variedad de software malicioso diseñado para infiltrarse en sistemas informáticos sin consentimiento y causar daño, robar información o realizar actividades no autorizadas. Existen diversos tipos de malware, como virus, gusanos, troyanos, ransomware y spyware, cada uno con su propio modus operandi y objetivos.

Cómo puede atacarnos el malware

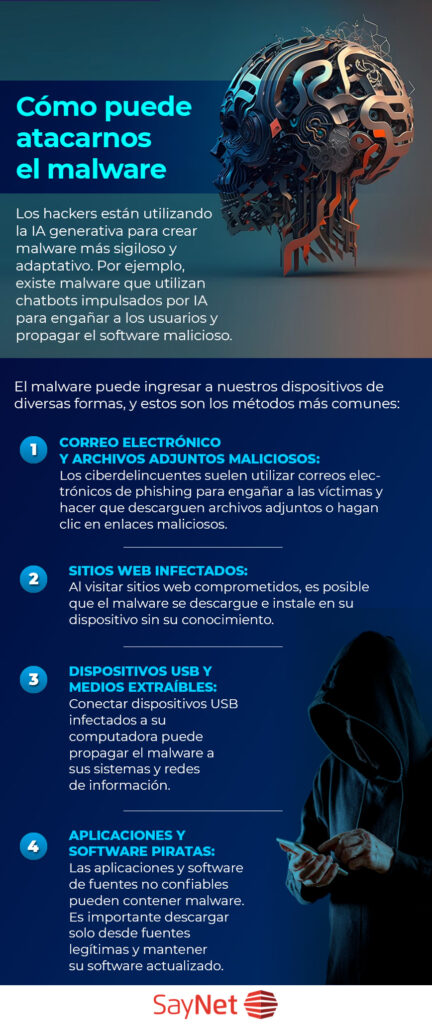

Los hackers están utilizando la IA generativa para crear malware más sigiloso y adaptativo. Por ejemplo, se han informado casos de malware que utilizan chatbots impulsados por IA para engañar a los usuarios y propagar el software malicioso.

El malware puede ingresar a nuestros dispositivos de diversas formas, y algunos de los métodos más comunes incluyen:

1. Correo electrónico y archivos adjuntos maliciosos: Los ciberdelincuentes suelen utilizar correos electrónicos de phishing para engañar a las víctimas y hacer que descarguen archivos adjuntos o hagan clic en enlaces maliciosos.

2. Sitios web infectados: Al visitar sitios web comprometidos, es posible que el malware se descargue e instale en su dispositivo sin su conocimiento.

3. Dispositivos USB y medios extraíbles: Conectar dispositivos USB infectados a su computadora puede propagar el malware a sus sistemas y redes de información.

4. Aplicaciones y software piratas: Las aplicaciones y software de fuentes no confiables pueden contener malware. Es importante descargar solo desde fuentes legítimas y mantener su software actualizado.

Consecuencias del malware a nivel personal y organizacional

Las consecuencias del malware pueden ser devastadoras tanto para usuarios domésticos como para organizaciones:

Nivel personal:

- Pérdida de datos personales: El malware puede robar información confidencial, como contraseñas y datos bancarios.

- Ransomware: Puede cifrar sus archivos y exigir un rescate para su desbloqueo, causando pérdida de datos y gastos financieros.

- Deterioro del rendimiento del dispositivo: El malware puede ralentizar su computadora o dispositivo, haciéndolo inutilizable.

Nivel organizacional:

- Pérdida de datos corporativos: La fuga de información sensible puede ser devastadora para la reputación y las operaciones de una empresa.

- Fallo en la continuidad del negocio: Los ataques de malware pueden paralizar las operaciones, lo que resulta en pérdidas financieras y daños a la marca.

- Costos de remediación: La eliminación y recuperación de sistemas infectados pueden ser costosos en tiempo y recursos.

Cómo proteger a nuestros dispositivos móviles con ayuda de la IA

Dada la rapidez con la que evoluciona el malware, la detección y remediación tradicionales ya no son suficientes para proteger nuestros dispositivos. Es por eso que las soluciones de seguridad deben incluir capacidades preventivas. Un ejemplo de esto es Check Point Software y su solución líder de Mobile Threat Defense (MTD), Harmony Mobile.

Harmony Mobile se enfoca en tres pilares clave para la protección:

1. No confiar en las apariencias: Utiliza motores de comportamiento para detectar comportamientos anormales o maliciosos en las aplicaciones, incluso aquellas generadas por IA, antes de que lleguen al dispositivo.

2. No permitir los accesos no deseados: Bloquea la comunicación entre aplicaciones maliciosas y sus servidores de comando y control, notificando a los usuarios y administradores de seguridad en caso de intrusiones.

3. Proteger antes de remediar: Etiqueta aplicaciones móviles que utilizan IA generativa, lo que permite restringir el acceso a recursos corporativos relacionados con la IA generativa y prevenir problemas antes de que ocurran.

El malware es un peligro persistente en el mundo digital, y con soluciones avanzadas como Harmony Mobile, podemos utilizar la IA para proteger nuestros dispositivos y datos de las crecientes amenazas en ciberseguridad. Mantenerse informado y tomar medidas proactivas es esencial para su seguridad en línea tanto a nivel personal como organizacional.